L'analisi dei dati survey. Esercizi ed esercitazioni per imparare a rispondere a semplici domande di ricerca - Ferruccio Biolcati - Riccardo Ladini - - Libro - Ledizioni - Interventi | IBS

Avvenire “Nessun ladro di bambini nelle adozioni”. A commettere abuso di potere fu la CAI. Le false illazioni de L'Espresso

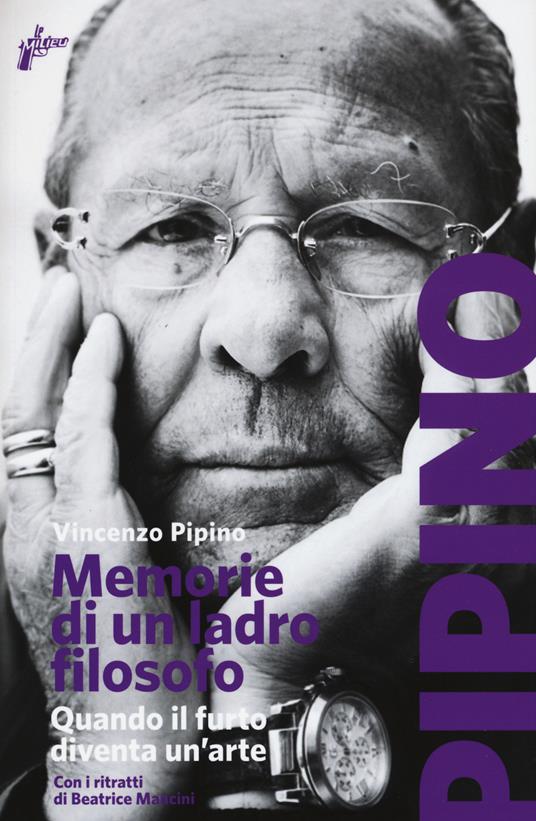

Memorie di un ladro filosofo. Quando il furto diventa un'arte - Vincenzo Pipino - Libro - Milieu - Banditi senza tempo | IBS

La prova di informatica per tutti i concorsi. Con Contenuto digitale per download e accesso on line - Pasquale Buccarelli - Umberto Marone - - Libro - Edizioni Giuridiche Simone - | IBS

Il furto di identità di un'impresa di autotrasporto. Attenti all'azienda clonata | Uomini e Trasporti